Software für Informationssicherheitsmanagement – einfache Erfüllung von Richtlinien

Ein Informationssicherheitsmanagement-System (kurz ISMS) umfasst standardisierte Verfahren, Richtlinien und vorgegebene Maßnahmen, um Unternehmenswerte zu schützen und Risiken zu minimieren.

Mit Intervalid ISMS erhalten Sie, von KMU bis internationalen Konzern, eine sichere All-In-One-Lösung, um das komplexe Thema Informationssicherheit einfach in Ihrem Unternehmen umzusetzen. Sie sparen dabei Zeit, Geld, Personalressourcen und Nerven. Mit Intervalid ISMS sind Sie auf eine Zertifizierung nach Standardnormen wie die ISO 27001, BSI IT-Grundschutz, VdS 10000, TISAX und B3S vorbereitet.

Ihre Vorteile bei einer ISMS Umsetzung mittels Software:

- Steigern Sie Ihre Produktivität durch umfangreiche Vorlagen zur ISO 27001, BSI IT-Grundschutz, VdS 10000, TISAX und B3S und weitere hilfreiche Dokumente.

- Erfüllen Sie einfach durch die strukturierte Bearbeitung die genannten Richtlinien und verbessern Sie somit die Qualität Ihrer Prozesse.

- Alle Anforderungen werden innerhalb eines Systems abgedeckt.

- Implementieren Sie schnell die Software in Ihrem Unternehmen (als SaaS und On Premises Variante möglich).

- Binden Sie alle relevanten Mitarbeiter in die ISMS Umsetzung ein (unlimitierte User) und definieren Sie gewünschte Rollen.

- Sparen Sie Zeit durch die Digitalisierung von Prozessen.

- Reduzieren Sie Ihren Aufwand durch Muster und vordefinierte Workflows.

- Steigern Sie durch die einfache Bedienung die Akzeptanz zum Thema Informationssicherheit in Ihrem Unternehmen.

- Minimieren Sie den Aufwand durch Automatisierung und intelligente Funktionen.

- Erhalten Sie aktuelle und transparente Informationen auf Knopfdruck.

- Regelmäßige Updates liefern einen aktuellen Stand der Richtlinien.

- Bilden Sie bei Bedarf Konzernstrukturen ab (Mandantenfähigkeit).

- Nützen Sie automatisierte Übersetzungen bei einer länderübergreifenden Zusammenarbeit.

Die Funktionen im Überblick:

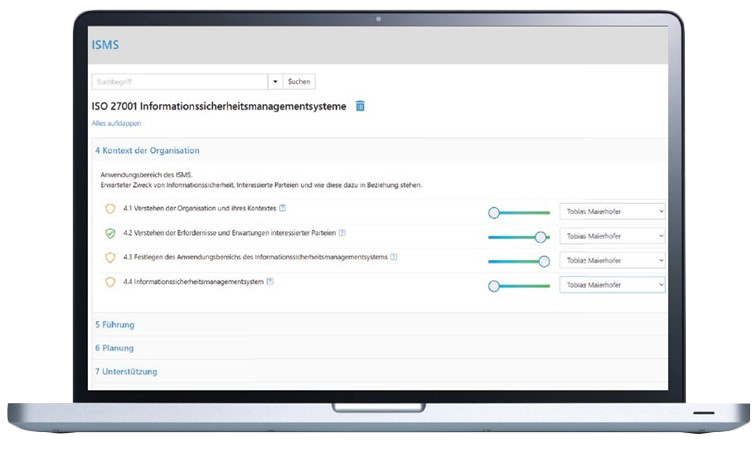

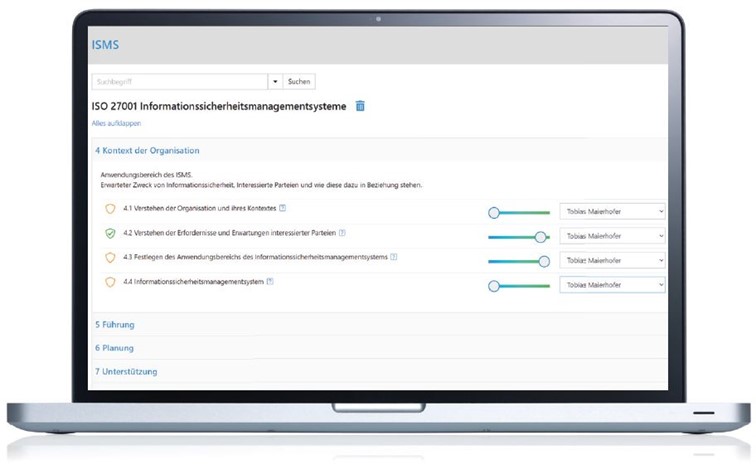

ISMS Anforderungen

Alle Anforderungen zu Ihrem ISMS erfüllen

Um ein ISMS in Ihrem Unternehmen zu etablieren, entscheiden Sie zu Beginn, nach welcher Richtlinie Sie vorgehen möchten. Dazu wählen Sie aktuelle, standardisierte Vorlagen zur ISO 27001, BSI IT-Grundschutz, VdS 10000, TISAX oder B3S aus. Alle Anforderungen, verantwortliche Mitarbeiter, der aktuelle Fortschritt sowie die dazugehörigen Aufgaben werden Ihnen übersichtlich in einem Schirm angezeigt. Mit dieser Funktion steuern Sie den gesamten ISMS Prozess in Ihrem Unternehmen.

Aufgaben & Maßnahmen Workflow

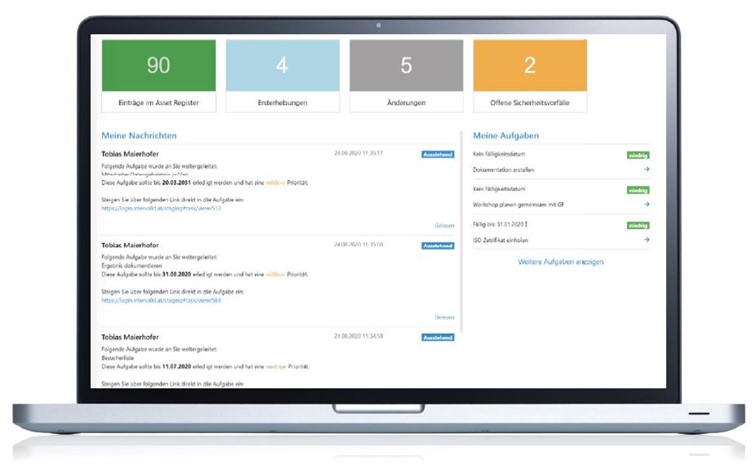

Erstellen, verteilen & bearbeiten Sie Aufgaben

Zu der Umsetzung eines ISMS ist die Mitarbeit aller Fachabteilungen erfolgsentscheidend: Setzen Sie Aufgaben inkl. Deadline und verteilen Sie diese an die verantwortlichen Mitarbeiter. Jeder User verfügt über seine eigene Aufgabenliste und der aktuelle Projektstatus ist zu jeder Zeit ersichtlich. So binden Sie alle Mitarbeiter aktiv in den Prozess ein.

Aufgaben & Maßnahmen Workflow

Erstellen, verteilen & bearbeiten Sie Aufgaben

Zu der Umsetzung eines ISMS ist die Mitarbeit aller Fachabteilungen erfolgsentscheidend: Setzen Sie Aufgaben inkl. Deadline und verteilen Sie diese an die verantwortlichen Mitarbeiter. Jeder User verfügt über seine eigene Aufgabenliste und der aktuelle Projektstatus ist zu jeder Zeit ersichtlich. So binden Sie alle Mitarbeiter aktiv in den Prozess ein.

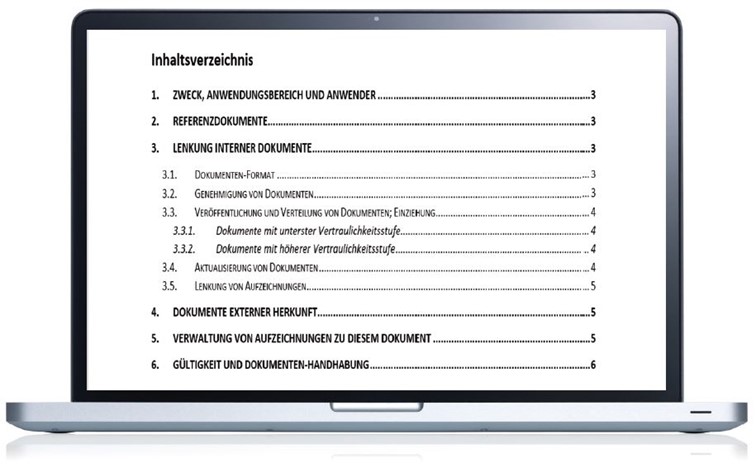

Interne Richtlinien & Prozesse

Verfassen & pflegen Sie Ihre unternehmensweiten Regeln

Um das Sicherheitsrisiko in Ihrem Unternehmen zu minimieren, ist es unerlässlich, die Mitarbeiter zu sensibilisieren und entsprechende Vorgehensweisen zu fordern. Dafür erstellen Sie anhand von Mustervorlagen Richtlinien und Prozesse für Ihre Organisation. Diese sind das Fundament für die ISMS Umsetzung durch Ihre Mitarbeiter. Pflegen Sie die Dokumente regelmäßig und halten Sie Ihre Organisation auf dem neuesten Stand. So gewährleisten Sie eine einheitliche und strukturierte Umsetzung.

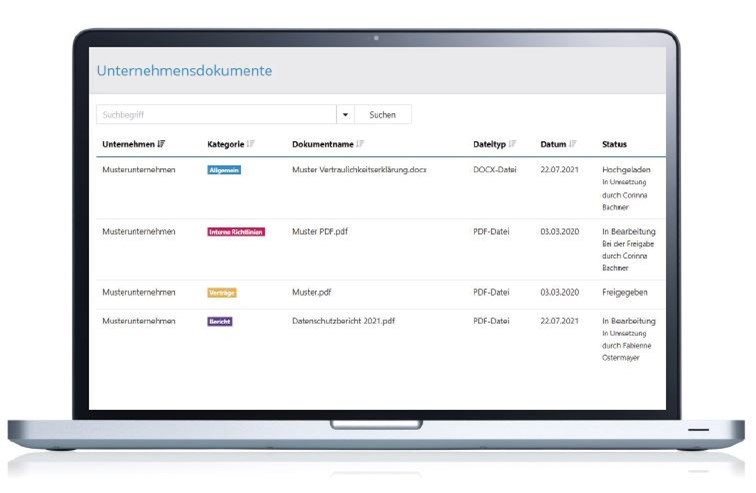

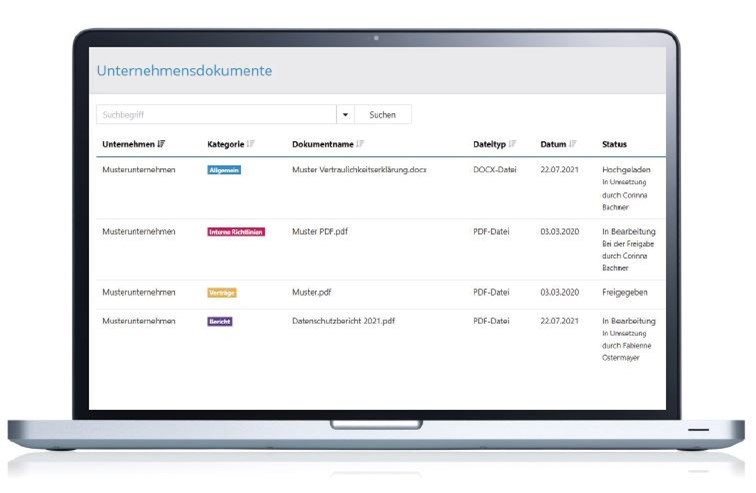

Unternehmensdokumente & Dokumentenvorlagen

Einfach online erstellen

Erstellen Sie Vorlagen für Ihre Unternehmensdokumente wie Informationssicherheitsberichte, Richtlinien, Verträge, u. v. m. Dazu stehen Ihnen zahlreiche Formatierungsmöglichkeiten zur Verfügung. Zudem können Sie Variablen nutzen, um Inhalte automatisch in das Dokument einzufügen. Leiten Sie die Dokumente zur Bearbeitung bzw. Freigabe an den zuständigen User weiter. So verwalten Sie Ihre Unternehmensdokumente zentral, sind jederzeit über den Status informiert und stellen diese Ihren Mitarbeiter zur Verfügung.

Unternehmensdokumente & Dokumentenvorlagen

Einfach online erstellen

Erstellen Sie Vorlagen für Ihre Unternehmensdokumente wie Informationssicherheitsberichte, Richtlinien, Verträge, u. v. m. Dazu stehen Ihnen zahlreiche Formatierungsmöglichkeiten zur Verfügung. Zudem können Sie Variablen nutzen, um Inhalte automatisch in das Dokument einzufügen. Leiten Sie die Dokumente zur Bearbeitung bzw. Freigabe an den zuständigen User weiter. So verwalten Sie Ihre Unternehmensdokumente zentral, sind jederzeit über den Status informiert und stellen diese Ihren Mitarbeiter zur Verfügung.

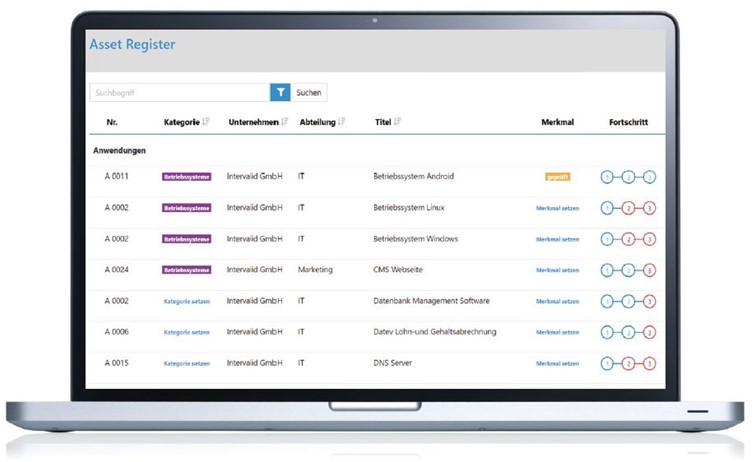

Asset Register

Bilden Sie Ihre Assets strukturiert ab

Erfassen und gruppieren Sie Ihre Informationswerte (Assets) in einem strukturierten Register. Zur rascheren Fertigstellung erhalten Sie eine Mustervorlage oder importieren die Daten. Definieren Sie zu jedem Asset einen Verantwortlichen (Owner). Nutzen Sie den Workflow zur Ersterfassung von neuen Assets bzw. um Änderungen bekannt zu geben. Erstellen Sie Ihre technischen und organisatorischen Maßnahmen (TOMs) mit Mustervorlagen oder individuell nach Ihren Bedürfnissen. Das Register ist übersichtlich, mehrsprachig, einfach in der Bedienung und bietet anpassbare Auswahlmöglichkeiten.

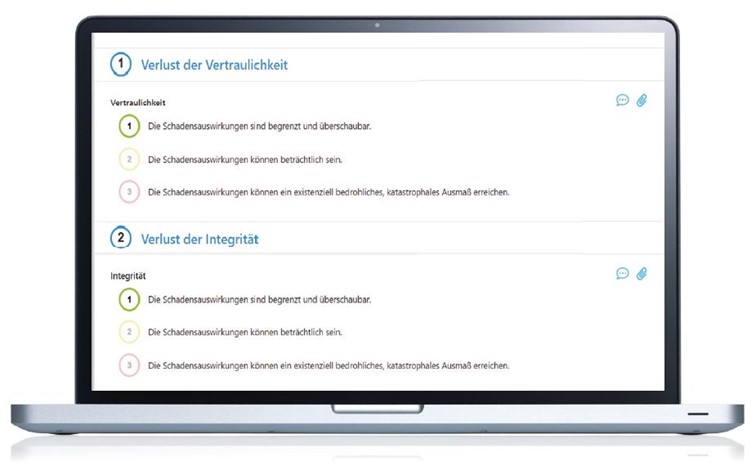

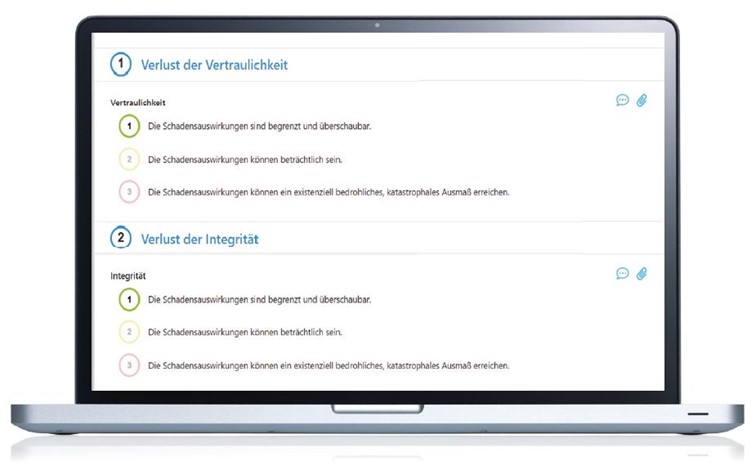

Asset Klassifizierung

Bewerten Sie den Schutzbedarf Ihrer Assets

Bestimmen Sie den Schutzbedarf Ihrer Assets. Besonders geschäftskritische Werte, die für Ihr Unternehmen hinsichtlich der Informationssicherheit von hoher Bedeutung sind, werden identifiziert. Der verantwortliche Mitarbeiter bewertet mit Hilfe von vordefinierten Risikostufen den Schutzbedarf der Assets. Der Grundstein für die Risikoanalyse ist hiermit gelegt.

Asset Klassifizierung

Bewerten Sie den Schutzbedarf Ihrer Assets

Bestimmen Sie den Schutzbedarf Ihrer Assets. Besonders geschäftskritische Werte, die für Ihr Unternehmen hinsichtlich der Informationssicherheit von hoher Bedeutung sind, werden identifiziert. Der verantwortliche Mitarbeiter bewertet mit Hilfe von vordefinierten Risikostufen den Schutzbedarf der Assets. Der Grundstein für die Risikoanalyse ist hiermit gelegt.

Risikoanalyse

Erkennen Sie Risiken

Für alle Assets mit hohem Schutzbedarf wird die Risikoanalyse gestartet. Dazu erhalten Sie Mustervorlagen und Fragebögen. Sie werden systematisch durch den Prozess geführt und identifizieren die möglichen Gefährdungen. Im nächsten Schritt legen Sie das Risiko fest und leiten daraus Maßnahmen zur Risikobehandlung ab. Nach Priorisierung und Kosteneinschätzung leiten Sie das Ergebnis zur Freigabe an die Geschäftsleitung weiter.

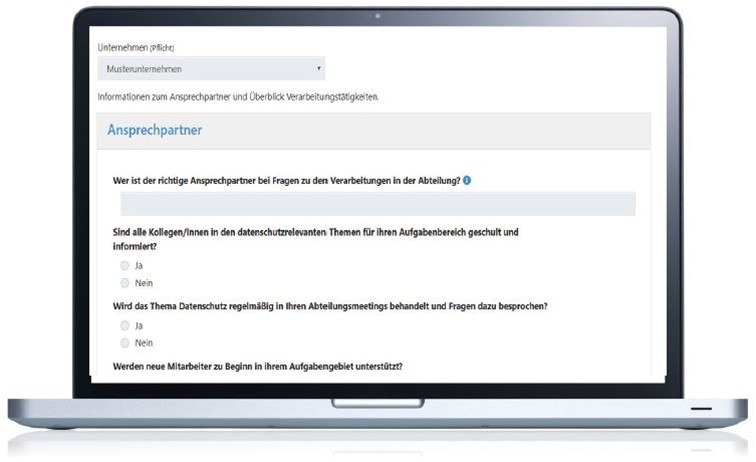

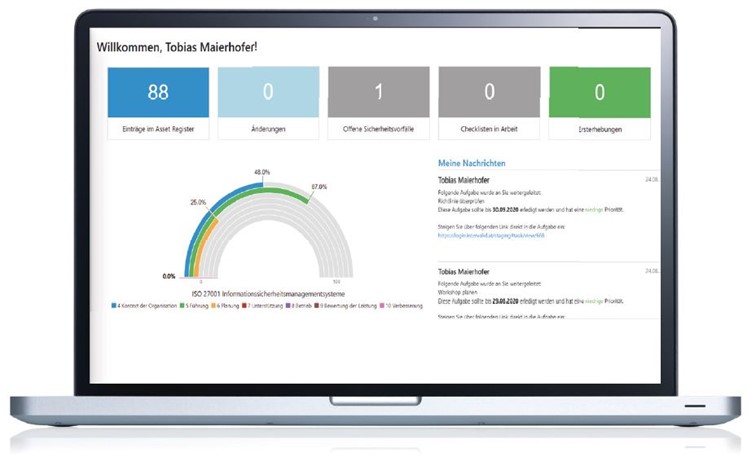

Fragebögen

Erhalten Sie einen guten Überblick

Nutzen Sie diese Funktion, um wichtige Informationen aus Ihrem Unternehmen rasch und reibungslos einzuholen. Zusätzlich unterstützen Sie Fragebögen bei der Dokumentation von Sicherheitsvorfällen, Risikoanalysen und Klassifizierungen. Erstellen Sie auch individuelle Fragebögen speziell für Ihre Bedürfnisse. Formulare unterstützen Sie bei der Einführung neuer bzw. bei Änderungen von bestehenden Assets. Diese können direkt in das Register übernommen werden.

Fragebögen

Erhalten Sie einen guten Überblick

Nutzen Sie diese Funktion, um wichtige Informationen aus Ihrem Unternehmen rasch und reibungslos einzuholen. Zusätzlich unterstützen Sie Fragebögen bei der Dokumentation von Sicherheitsvorfällen, Risikoanalysen und Klassifizierungen. Erstellen Sie auch individuelle Fragebögen speziell für Ihre Bedürfnisse. Formulare unterstützen Sie bei der Einführung neuer bzw. bei Änderungen von bestehenden Assets. Diese können direkt in das Register übernommen werden.

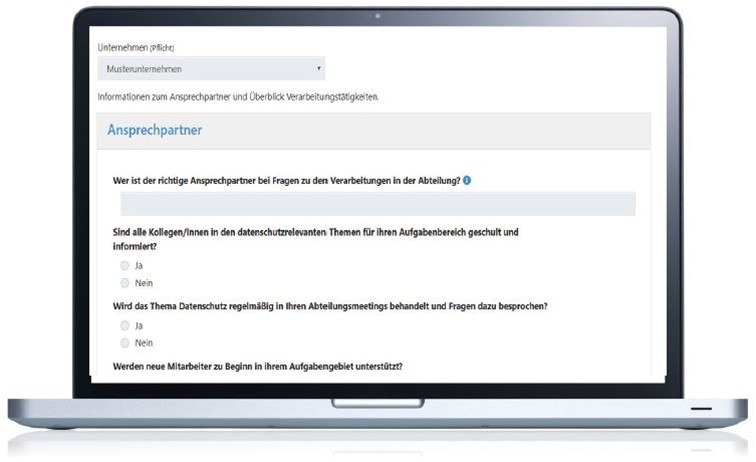

Sicherheitsvorfall Workflow

Reagieren Sie richtig auf Sicherheitsvorfälle

Nutzen Sie diese Funktion, um auf Sicherheitsvorfälle richtig und schnell zu reagieren: Erfassen Sie die Eckdaten, analysieren Sie den Vorfall, informieren Sie alle relevanten Stellen fristgerecht und setzen Sie präventive Maßnahmen.

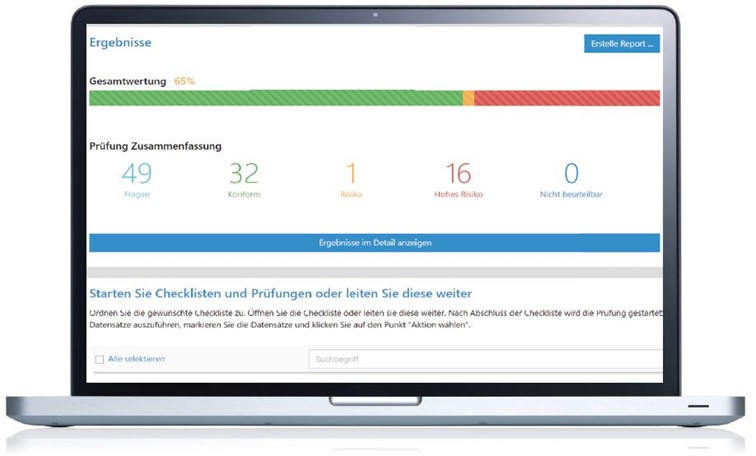

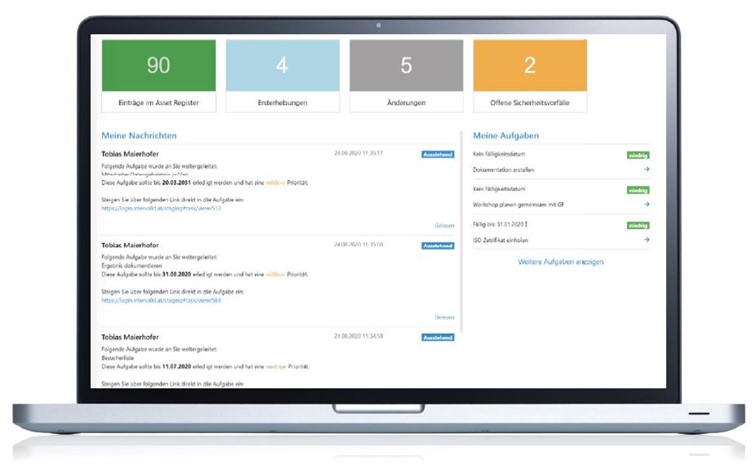

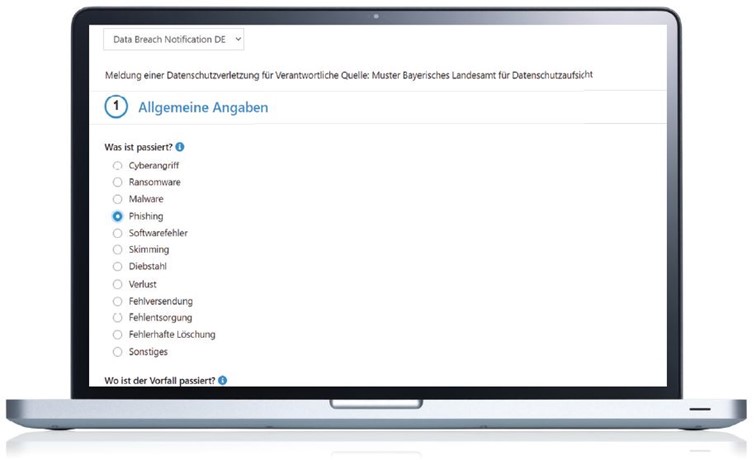

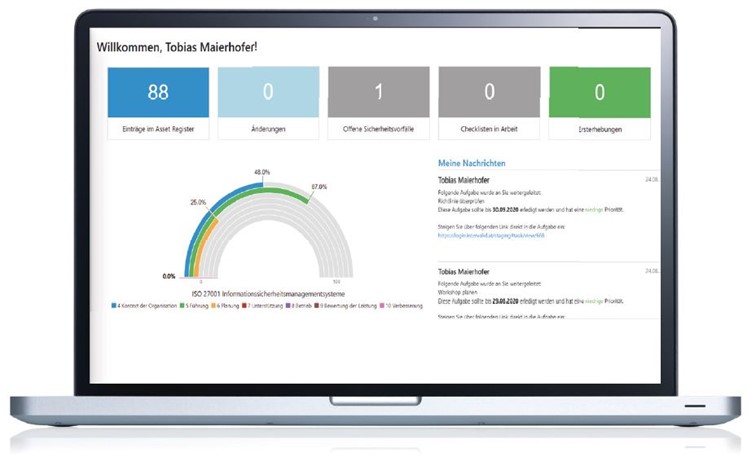

Reports & Dashboard

Geben Sie rasch Auskunft und behalten Sie den Überblick

Erstellen Sie tagesaktuelle Reports für interne oder externe Auskünfte (z.B. für Audits, Managementreports, SoA, etc.) per Knopfdruck. Der Export ist als CSV- oder PDF-Datei möglich. So haben Sie jederzeit den aktuellen Informationssicherheitsstatus Ihres Unternehmens im Blick. Alle Sicherheitsvorfälle werden transparent dokumentiert. Das Dashboard ist individuell konfigurierbar und bietet Ihnen einen guten Überblick über Ihre wichtigsten Kennzahlen.

Reports & Dashboard

Geben Sie rasch Auskunft und behalten Sie den Überblick

Erstellen Sie tagesaktuelle Reports für interne oder externe Auskünfte (z.B. für Audits, Managementreports, SoA, etc.) per Knopfdruck. Der Export ist als CSV- oder PDF-Datei möglich. So haben Sie jederzeit den aktuellen Informationssicherheitsstatus Ihres Unternehmens im Blick. Alle Sicherheitsvorfälle werden transparent dokumentiert. Das Dashboard ist individuell konfigurierbar und bietet Ihnen einen guten Überblick über Ihre wichtigsten Kennzahlen.

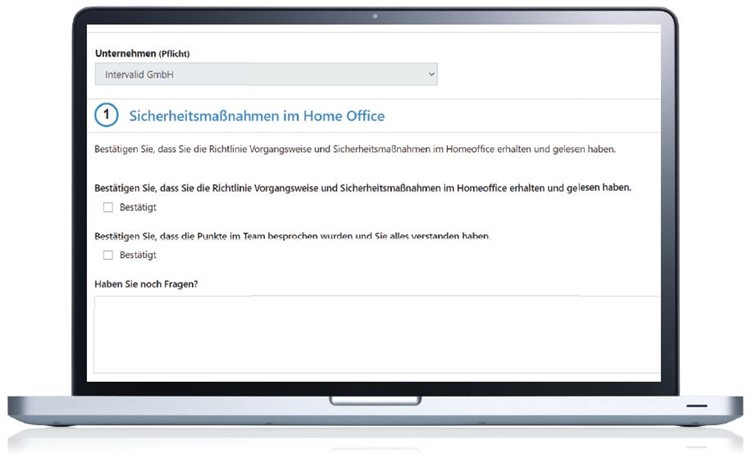

Umfragen & Bestätigungen

Erhalten Sie Feedback aus Ihrer Organisation

Holen Sie sich Informationen über den aktuellen Wissensstand Ihrer Mitarbeiter ein. Dazu erstellen Sie individuelle Umfragen bzw. nutzen Vorlagen und versenden die Umfrage. Intervalid bietet Ihnen eine übersichtliche Zusammenfassung der Umfrageergebnisse. So finden Sie heraus, wo Ihre Mitarbeiter stehen. Darüber hinaus können Sie diese Funktion auch nutzen, um Bestätigungen von Ihren Mitarbeitern einfach einzuholen.

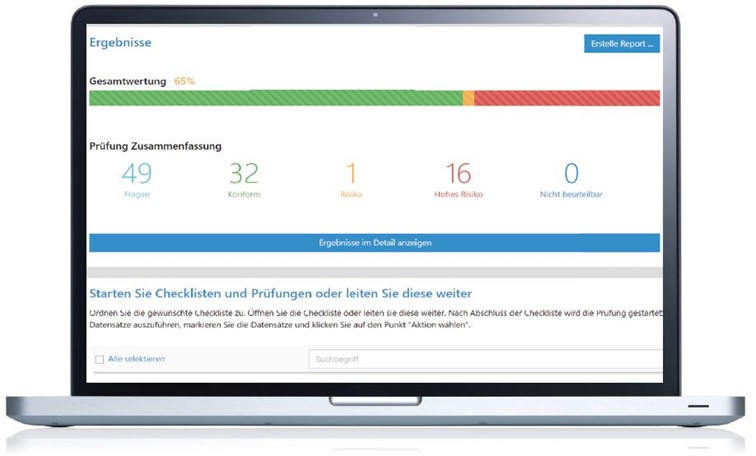

Audits & Zertifizierung

Überprüfen Sie laufend Ihre Maßnahmen

Die Einrichtung eines ISMS ist mit der Umsetzung der beschlossenen Maßnahmen nicht abgeschlossen. Es handelt sich um einen kontinuierlichen Prozess nach dem Plan-Do-Check-Act-Verfahren. Daher muss die Wirksamkeit des ISMS regelmäßig überprüft werden. Nutzen Sie die Überwachungsmaßnahmen des Systems für einen internen Audit bzw. um sich auf eine Zertifizierung vorzubereiten. Durchlaufen Sie regelmäßig Ihre Geschäftsprozesse, optimieren Sie bei Bedarf, erkennen Sie neue Risiken und minimieren Sie so kontinuierlich Ihr Geschäftsrisiko.

Audits & Zertifizierung

Überprüfen Sie laufend Ihre Maßnahmen

Die Einrichtung eines ISMS ist mit der Umsetzung der beschlossenen Maßnahmen nicht abgeschlossen. Es handelt sich um einen kontinuierlichen Prozess nach dem Plan-Do-Check-Act-Verfahren. Daher muss die Wirksamkeit des ISMS regelmäßig überprüft werden. Nutzen Sie die Überwachungsmaßnahmen des Systems für einen internen Audit bzw. um sich auf eine Zertifizierung vorzubereiten. Durchlaufen Sie regelmäßig Ihre Geschäftsprozesse, optimieren Sie bei Bedarf, erkennen Sie neue Risiken und minimieren Sie so kontinuierlich Ihr Geschäftsrisiko.